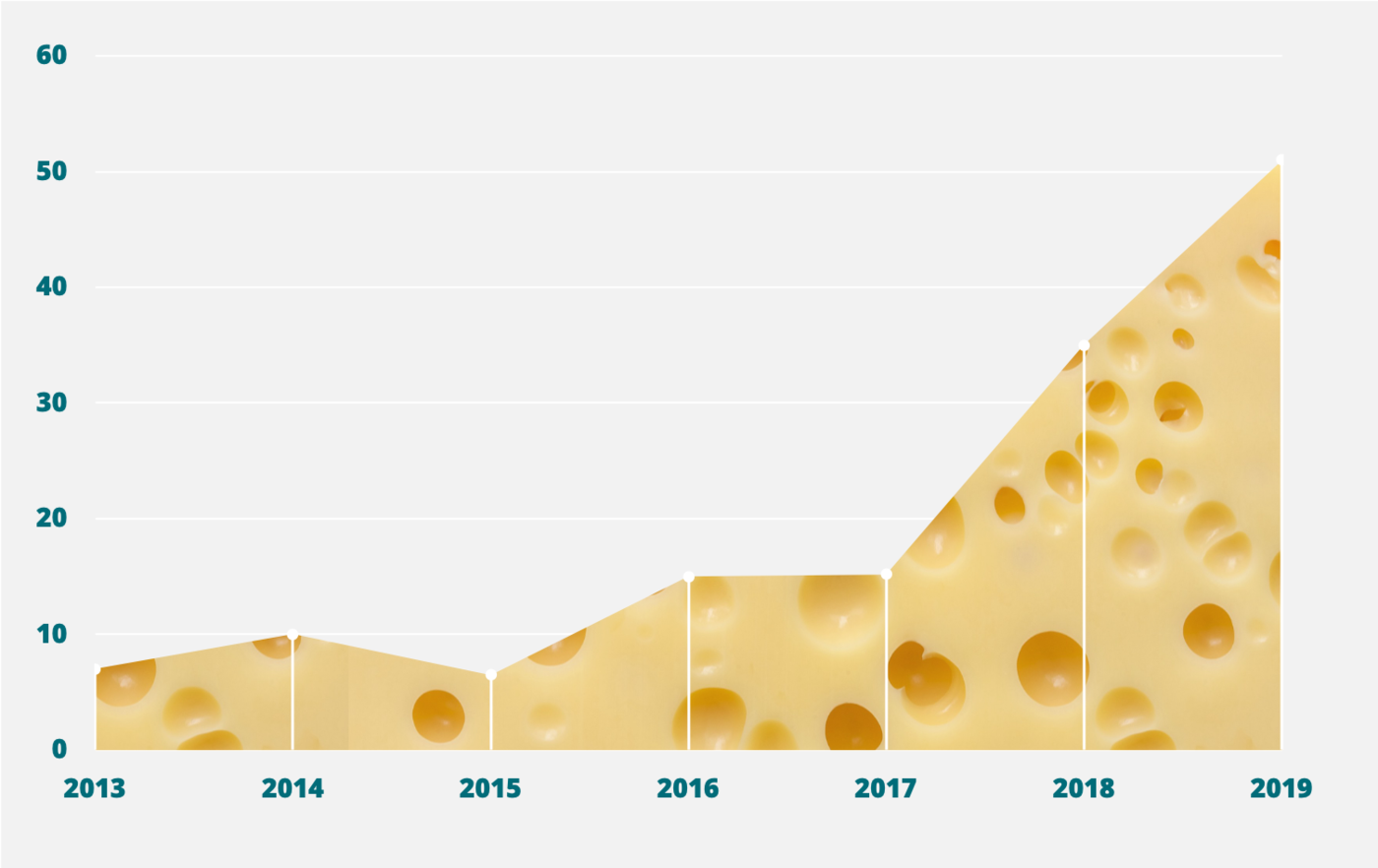

Steigende Anzahl Schwachstellen von Container-Plattformen

Die Verbreitung und Akzeptanz von Container-basierten Lösungen nimmt weiter zu. Immer mehr Service Provider und Public-Cloud-Anbieter stellen Services basierend auf Kubernetes, Docker, OpenShift und dergleichen zur Verfügung. Leider nimmt die Anzahl bekannter Schwachstellen dieser Containerprodukte auch laufend zu.

Container-Technologien vereinfachen sowohl den Betrieb wie auch die Bereitstellung von Anwendungen. Container-Plattformen verschmelzen Netzwerk, physische Server, Virtualisierung, VMs und Betriebssystem und stellen Management-Oberflächen, Loadbalancer, Router und Switches und viele weitere Funktionen bereit.

Doch mit dem Verschwinden der Sichtbarkeit von Netzwerk, Server und Betriebssystem rücken unter Umständen auch Überwachung, Patching und Schwachstellenanalyse dieser Komponenten in den Hintergrund. Dabei ist ein System, das in einem Container läuft, angreifbar. Schwachstellen bestehen sowohl intern durch seine Gast-Anwendungen, wie auch extern durch die Management- und andere Software, die als Schnittstelle zum System dienen.

Die praktischen Vorteile von Containern sind unbestritten. Aber das bedeutet nicht, dass man sich der lauernden Gefahren und Schwachstellen entziehen kann.

Es müssen robuste Prozesse existieren, um Container-Schwachstellen zu erkennen, zu bewerten, und allfällige Schwachstellen unter Einbezug aller involvierten Komponenten zu mitigieren. Wer die Container Plattform als Service bezieht, tut gut daran, Folgendes zu beherzigen:

-

Gehen Sie nicht davon aus, dass sich die Cloud-/Container-Variante eines Programms äquivalent verhält wie die lokale Version. Folgen Sie den Anweisungen des Providers bei der

Entwicklung zur Vermeidung bekannter Fallstricke. -

Setzen Sie eine Multi-Faktor-Authentifizierung konsequent durch und seien sich im Klaren über die Autorisierung von Personen, die Zugriff auf die Plattformen haben.

-

Stellen Sie sicher, dass Backup-Richtlinien vorhanden sind und überprüfen Sie diese.

-

Testen Sie Ihre Cloud-Anwendung kontinuierlich und gründlich; führen Sie Schwachstellenanalysen von Anwendungen und unterliegenden Systemen oder lassen Sie Ihre Provider diese erstellen, um einen Überblick darüber zu erhalten, wie anfällig Sie für Angriffe sind.

Bild: Anzahl Schwachstellen von Containerprodukten, 1. Halbjahr des jeweiligen Jahres.

Quelle www.skyboxsecurity.com

Studie: Cloud Risks Increase in First Half of 2019 (Skybox Security).

Skybox Security ist eine internationale Cybersicherheitsmanagementfirma, deren Forschungslabor den Bericht "Vulnerability and Threat Trends" erstellt und laufend aktualisiert. Der Schwerpunkt der Studie liegt auf der Analyse von Risiken in Cloud-Infrastrukturen als Service (Iaas), wie z.B. die Entwicklung von Schwachstellen. Im Rahmen der Analyse wurden auch Container, Orchestrierungsplattformen und DevOps-Tools untersucht.